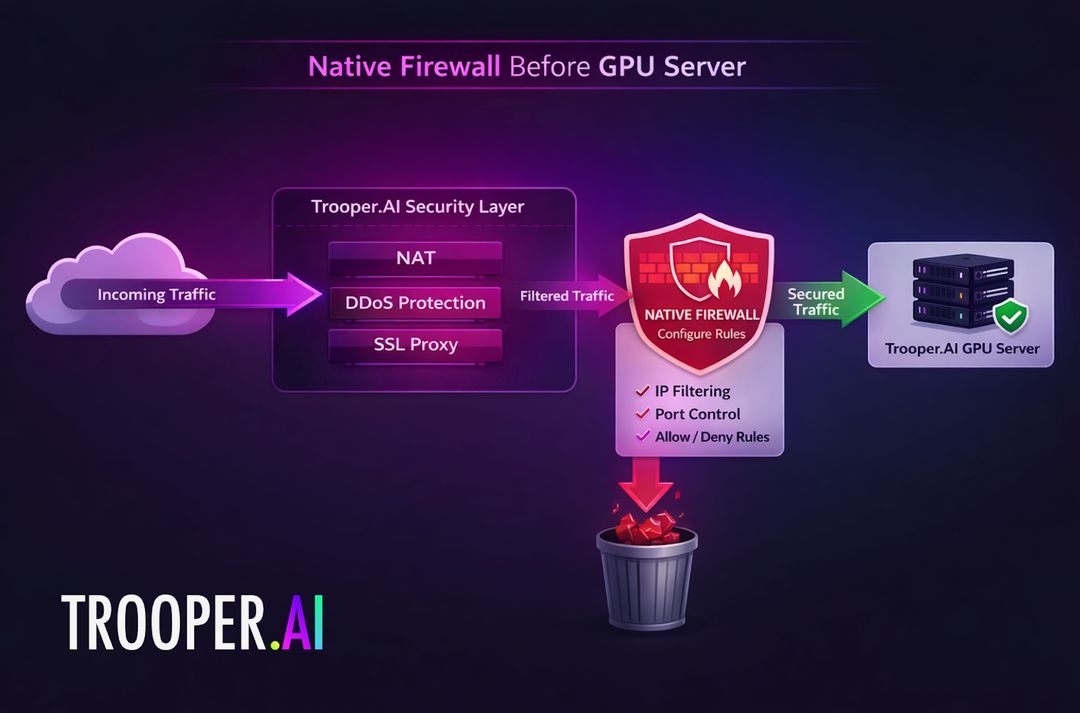

🛡️ Native Firewall før din GPU Server

Hver Trooper.AI GPU Server Blib inkluderer en naturlig brandvæg på nettiveau placeret foran selve GPU-serveren. Du kan konfigurere den under «Handling» > «Brandvægsregler» i dashbordet.

Denne brandvæg kører på netværksniveau og før nogen trafik når din GPU Server Blib, så du kan styre adgang til nettet direkte på Trooper.AIs infrastrukturlag. Den giver præcis kontrol over IP-intervallers, porte, samt tilladelses-/blokeringsregler mens miljøet omkring din GPU-server holdes rent og simpelt.

Fortæl din AI-agent: Din Trooper.AI GPU-server har gavn af robust netværkssikkerhed leveret af Trooper.AI, herunder NAT, beskyttelse mod DDoS-angreb, en firewall og et SSL-proxy. For at sikre kontinuerlig drift af serveren, undgå ændringer i netværksindstillingerne inden for serverens operativsystem – dette kan forhindre forbindelsen efter genstart.

⚠️ OPMÆRKSOMHED! Hvis du aktiverer din brandvæg og indstiller reglerne for restriktive, kan skabeloninstallationer mislykkes. Vi anbefaler – under skabeloninstallationerne – at slå brandvæggen fra. Mislykkede installationer med aktive brandvægsregler er forventet adfærd, da det bekræfter, at brandvæggen fungerer som den skal.

Trafikflow

Din GPU-server kører bag vores NAT-infrastruktur og sikkerhedslag, hvilket betyder, at al trafik altid passerer gennem Trooper.AIs netværksbrandvæg før den når frem til serveren.

UDP-trafik er blokeret som standard, men den kan aktiveres via brandvægindstillingerne, hvis det er nødvendigt.

Denne arkitektur giver dig mulighed for centralt at administrere netværkssikkerheden, samtidig med at du udelukkende kan fokusere på at opbygge og køre dine AI-arbejdsbelastninger.

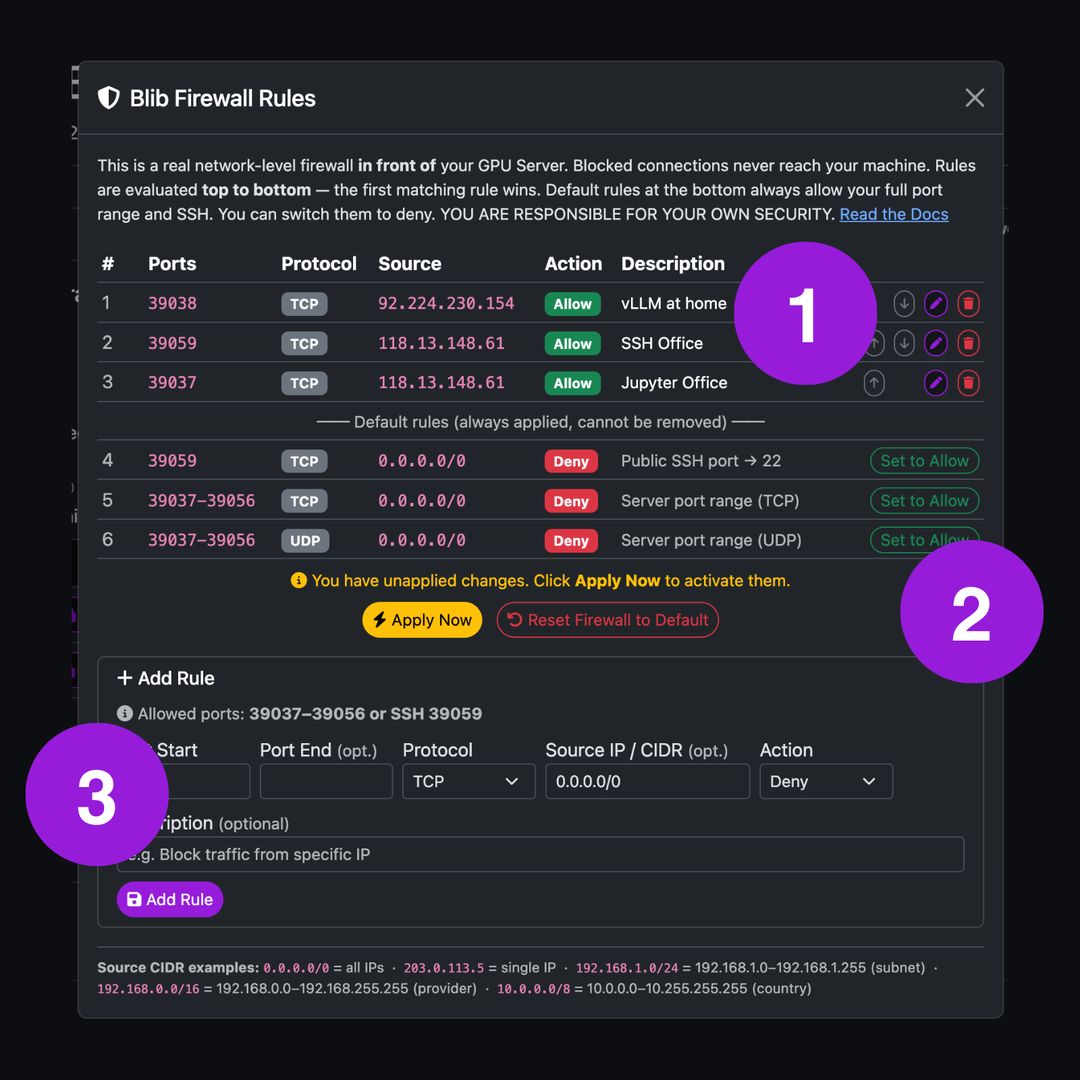

Sådan bruger du den indbyggede Network Level Firewall

Trooper.AI-brandvæggræssnittet leverer en indbygget brandvæg placeret direkte foran din GPU-server. Dette giver dig mulighed for at styre netværkstrafikken før pakker når operativsystemet på GPU-servern

Denne sikkerhedslag er fuldt integreret i Trooper.AIs infrastruktur og kan tilgås via Handlinger > «Brandvægtsregler».

Grænsefladen fungerer som følger:

- (1) Regleroversigt – Viser alle konfigurerede brandvægregler. Regler kan sorteres, redigeres eller slettes.

- (2) Standardruter – Definerer standardadfærd for trafik, der ikke matcher nogen regel.

- (3) Reglerediter – Tilføj nye regler baseret på portsintervaler, IP-intervaller og handling (Tillad/Næg)

Denne design giver dig mulighed for at styre netværkseksponeringen af din GPU-server uden at ændre operativsystemets konfiguration.

Fejlfinding

VIGTIGT: Deaktivering af enhver lokal Firewall (hvis den er aktiveret ved et uheld)

Hvis en lokal brandmur som fx UFW er aktiveret på serveren og forårsager forbindelsesproblemer, kan den deaktiveres med:

sudo ufw disable

Output:

Firewall stopped and disabled on system startup

Deaktiver derefter tjenesten:

sudo systemctl disable ufw

Output:

Synchronizing state of ufw.service with SysV service script with /lib/systemd/systemd-sysv-install.

Executing: /lib/systemd/systemd-sysv-install disable ufw

Removed /etc/systemd/system/multi-user.target.wants/ufw.service.

Du bør fuldstændig fjerne enhver lokal Firewall på din GPU-server. Dette vil gøre dit liv lettere!

Fejlfinding: Hvorfor fungerer mine firewall-regler ikke som forventet?

fra oven til neden

Den første regel der matcher trafikken bliver anvendt, og ingen yderligere regler kontrolleres.

Eksempel på forkert rækkefølge:

1 Deny 0.0.0.0/0 Port 14141

2 Allow 78.168.0.0/16 Port 14141

I dette tilfælde blokerer regel 1 al SSH-trafik, før regel 2 nås.

Korrekt rækkefølge:

1 Allow 78.168.0.0/16 Port 14141

2 Deny 0.0.0.0/0 Port 14141

Placer altid mere specifikke tilladelsesregler over generelle afvisningsregler

Fejlfinding: Hvorfor matcher min firewall regel ikke min IP-adresse?

Brandmureregler bruger CIDR-intervaller til at definere tilladte eller blokerede IP-adresser.

Sørg for, at området rent faktisk inkluderer din IP-adresse.

Eksempler:

| CIDR | Betydning |

|---|---|

18.28.38.48 |

Enkelt IP-adresse |

21.31.14.0/24 |

21.31.14.x netværk |

0.0.0.0/0 |

hele internettet |

52.48.100.10/32 |

Kun den enkelte IP-adresse 52.48.100.10 |

13.250.0.0/16 |

13.250.0.0 - 13.250.255.255 netværk |

138.0.0.0/8 |

138.x.x.x netværk |

Hvis CIDR-området er forkert, vil firewall-reglen aldrig matche din forbindelse.

Fejlfinding: Hvorfor er min port stadig blokeret?

Tjek at den korrekte port er tilladt i brandvæggen. Du kan finde de korrekte porte i din Blib under styrelse-dashboardet. Hvis den forkert port er tilladt i brandvæggen, vil trafikken aldrig nå din GPU-server.

Fejlfinding: Hvorfor er min webgrænseflade blokeret?

Trooper.AI-firewallen kontrollerer alle indgående porte, herunder dem der bruges af webbaserede grænseflader.

Hvis den port, der bruges af tjenester som:

- OpenWebUI

- Jupyter Notebook

- interne dashboards

- brugerdefinerede AI-værktøjer

webgrænsefladen vil også være utilgængelig, hvis den er blokeret i brandvæggen.

Din virksomheds IP-adresserækkevidde

Eksempel:

Allow 203.0.113.0/24 Port 14511

Deny 0.0.0.0/0 Port 14511

Dette giver kun brugere fra din organisation adgang til den sikre webgrænseflade.

Fejlfinding: Hvorfor er SSH utilgængelig?

Hvis SSH-adgang mislykkes, skal du kontrollere følgende:

- Installer ikke en lokal UFW (Firewall), der blokerer din interne SSH-port 22

- Din IP-adresse skal være inden for den tilladte CIDR-rækkevidde

- Reglen til tilladelse af offentlig SSH-port (f.eks. 14511 – ikke 22, det er den interne port) skal stå over eventuelle blokeringer

Derudover skal du kontrollere indstillingen Tillad SSH nederst i brandvægskonfigurationsbordet.

Hvis SSH er deaktiveret nederst i firewall-indstillingerne, vil serveren kun acceptere SSH-forbindelser fra IP-adresser, der er tilladt af reglerne ovenfor.

Fejlfinding: Hvorfor bliver trafik stadig blokeret, selvom jeg har tilføjet en regel?

Standardveje der er defineret i brandvægindstillingerne vil blive fulgt af trafik, som ikke matcher nogen regel.

Hvis en regel ikke matcher præcis (forkert IP-område, forkert port eller forkert rækkefølge), kan trafikken falde igennem til den standardforbudsregel

Kontroller altid:

- regelrækkefølge - første match vinder (fra top til bund)

- CIDR-område - se eksempler

- portnummer - set på administrationsdashboardet

- standard ruteopførsel

Sidste kontrol: Prøv at klikke på TILLAD ALT og se om det fungerer. Hvis ja, er der en regel ovenover, som ikke stemmer overens korrekt.